ความสำคัญ

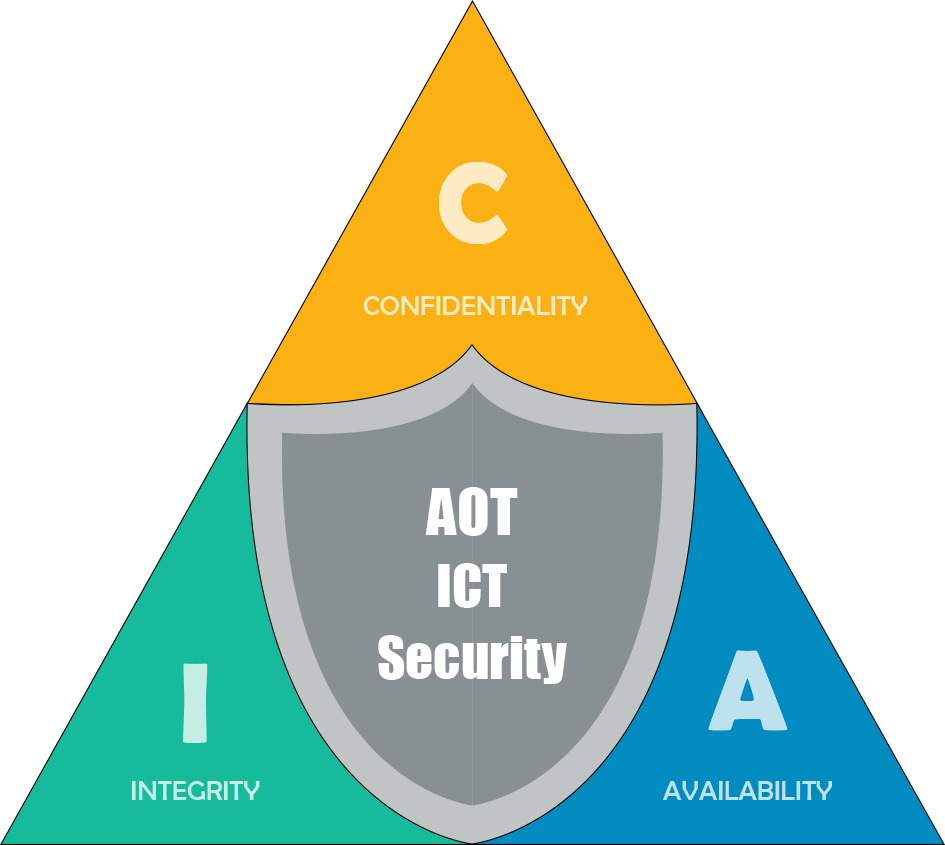

ปัจจุบัน การใช้เทคโนโลยีดิจิทัลเพื่อสนับสนุนการให้บริการ การบริหารจัดการองค์กร และการปฏิบัติการของท่าอากาศยานมีแนวโน้มเพิ่มขึ้นอย่างต่อเนื่อง ทำให้ความปลอดภัยด้านเทคโนโลยีสารสนเทศ การรักษาเสถียรภาพในการใช้งาน และการปกป้องความเป็นส่วนตัวทวีความสำคัญมากขึ้น เนื่องจากหากเกิดปัญหาข้อมูลรั่วไหล ระบบหยุดชะงัก หรือการโจมตีทางไซเบอร์ อาจทำให้ผู้มีส่วนได้เสียได้รับความเสียหายและสูญเสียความเชื่อมั่นต่อ ทอท. รวมถึงยังอาจเป็นการละเมิดสิทธิมนุษยชนเกี่ยวกับสิทธิในความเป็นส่วนตัวอีกด้วย

นโยบาย

ทอท. กำหนดนโยบายความมั่นคงปลอดภัยทางเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (AOT ICT Security Policy) นโยบายความมั่นคงปลอดภัยไซเบอร์ของ ทอท. (AOT Cyber Security Policy) นโยบายการคุ้มครองข้อมูลส่วนบุคคล (AOT Personal Data Protection Policy) และนโยบายในการคุ้มครองข้อมูลส่วนบุคคลของ ทอท. (AOT Data Privacy Policy) สอดคล้องตามกฎหมายที่เกี่ยวข้อง พร้อมเผยแพร่นโยบายดังกล่าวให้แก่พนักงาน ทอท. และบุคคลภายนอกที่ปฏิบัติงานให้ ทอท. ได้รับทราบและตระหนักถึงความสำคัญในการรักษาความมั่นคงปลอดภัยเกี่ยวกับการใช้งานระบบเทคโนโลยีสารสนเทศและความเป็นส่วนตัว นอกจากนี้ ทอท. ได้ประเมินความเสี่ยงและทดสอบความปลอดภัยของระบบอย่างสม่ำเสมอ และได้รับการรับรองระบบการจัดการด้านความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสาร ISO/IEC 27001:2013

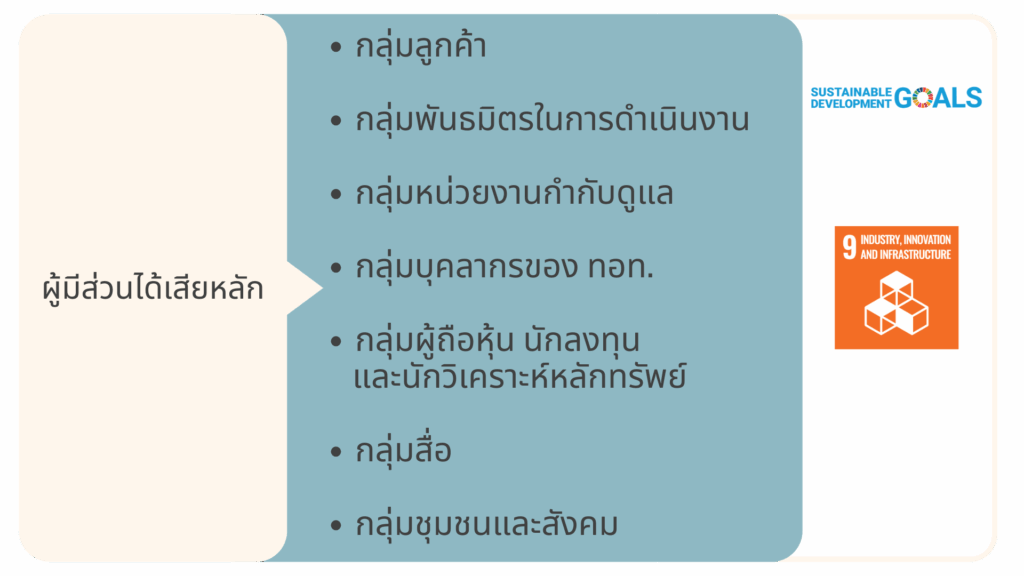

นโยบายความมั่นคงปลอดภัยทางเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (AOT ICT Security Policy)

นโยบายความมั่นคงปลอดภัยทางเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. มุ่งเน้นให้ระบบเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. มีความมั่นคงปลอดภัยในการรักษาความลับ ความถูกต้องครบถ้วน และมีสภาพพร้อมใช้งาน โดยครอบคลุมถึงการเข้าถึงระบบสารสนเทศ ระบบเครือข่าย ระบบปฏิบัติการ และโปรแกรมประยุกต์หรือแอปพลิเคชันและสารสนเทศ ซึ่งกำหนดให้ต้องมีการตรวจสอบและประเมินความเสี่ยง พร้อมจัดทำแผนฉุกเฉินเพื่อให้สามารถใช้งานสารสนเทศได้ตามปกติอย่างต่อเนื่อง โดยพนักงานทุกระดับและบุคคลภายนอกที่ปฏิบัติงานร่วมกับ ทอท. ต้องรับทราบและปฏิบัติตามนโยบายนี้

ดูรายละเอียดเพิ่มเติม

นโยบายความมั่นคงปลอดภัยทางเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท (ICT Security Policy)

นโยบายความมั่นคงปลอดภัยไซเบอร์ของ ทอท. (AOT Cyber Security Policy)

ในปี 2564 ทอท. กำหนดนโยบายความมั่นคงปลอดภัยไซเบอร์ของ ทอท. เพื่อให้สามารถดำเนินการรักษาความมั่นคงปลอดภัยทางไซเบอร์ในการป้องกัน รับมือ และลดความเสี่ยงจากภัยคุกคามทางไซเบอร์ ทั้งจากภายในและนอกประเทศ ที่อาจก่อให้เกิดผลกระทบต่อการดำเนินงานหรือการให้บริการของ ทอท. ซึ่งส่งผลต่อความมั่นคงของรัฐ และความมั่นคงทางเศรษฐกิจ โดยสอดคล้องตามนโยบายและแผนว่าด้วยการรักษาความมั่นคงปลอดภัยไซเบอร์ของคณะกรรมการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติกำหนด

ดูรายละเอียดเพิ่มเติม

นโยบายความมั่นคงปลอดภัยไซเบอร์ของ ทอท. (AOT Cyber Security Policy)

นโยบายในการคุ้มครองข้อมูลส่วนบุคคลของ ทอท. (AOT Personal Data Protection Policy)

ทอท. กําหนดนโยบายในการคุ้มครองข้อมูลส่วนบุคคลของ ทอท. เพื่อให้ข้อมูลส่วนบุคคลของผู้ใช้บริการธุรกรรมทางอิเล็กทรอนิกส์มีความมั่นคงและปลอดภัย ซึ่งครอบคลุมข้อมูลของพนักงาน ทอท. บุคคลภายนอกที่ปฏิบัติงานร่วมกับ ทอท. และผู้ใช้บริการ นโยบายดังกล่าวได้รับการทบทวนเป็นประจําอย่างน้อยปีละครั้งหรือเมื่อมีความจําเป็น โดยมีกรรมการผู้อํานวยการใหญ่ของ ทอท. หรือผู้บริหารระดับสูงที่ได้รับมอบหมายเป็นผู้กําหนดนโยบายสนับสนุนแนวทางการปฏิบัติงาน ตลอดจนกํากับดูแล ควบคุม ตรวจสอบ และให้คําปรึกษา การละเมิดหรือฝ่าฝืนนโยบายในการคุ้มครองข้อมูลส่วนบุคคลของ ทอท. ถือเป็นความผิดทางวินัยตามระเบียบข้อบังคับของ ทอท. (Disciplinary Actions in Case of Breach)

นโยบายในการคุ้มครองข้อมูลส่วนบุคคลของ ทอท. มีความสอดคล้องกับ “พระราชกฤษฎีกากําหนดหลักเกณฑ์ และวิธีการในการทําธุรกรรมทางอิเล็กทรอนิกส์ของภาครัฐ พ.ศ.2549” “ประกาศคณะกรรมการธุรกรรมทางอิเล็กทรอนิกส์ เรื่องแนวนโยบายและแนวปฏิบัติการในการคุ้มครองข้อมูลส่วนบุคคลของหน่วยงานภาครัฐ พ.ศ.2553” “หลักสากลว่าด้วยการคุ้มครองข้อมูลส่วนบุคคลขององค์การความร่วมมือและการพัฒนาทางเศรษฐกิจ (Organization for Economic Co-operation and Development: OECD)” และ “แนวปฏิบัติสากลด้านการคุ้มครองข้อมูลส่วนบุคคลและการส่งผ่านข้อมูลส่วนบุคคลระหว่างประเทศ (OECD Guidelines on the Protection of Privacy and Transborder Flows of Personal Data)” ทั้งนี้ ทอท. มีการแจ้งลูกค้าถึงความเป็นส่วนตัวของข้อมูลเมื่อใช้งานแอพพลิเคชั่นของ ทอท. ผ่านข้อกำหนดการใช้งานและนโยบายความเป็นส่วนตัวสำหรับผู้ใช้งานแอพพลิเคชั่นที่เป็นทางการของ ทอท. รวมถึงการประกาศนโยบายคุกกี้ของเว็บไซต์ ทอท. (Cookies Policy)

แนวทางการจัดการ

โครงสร้างองค์กรด้านความปลอดภัยของข้อมูลและความเป็นส่วนตัว

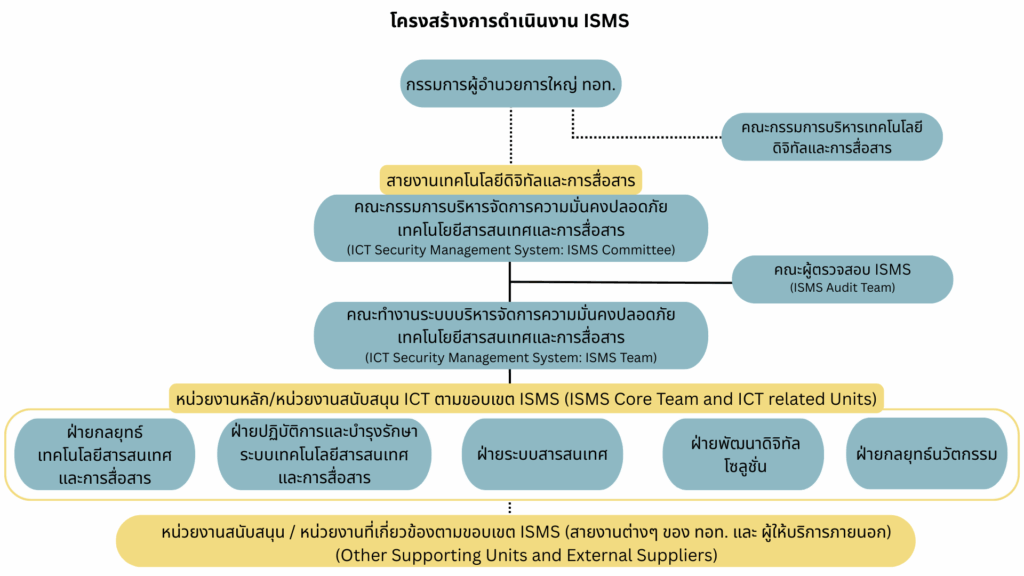

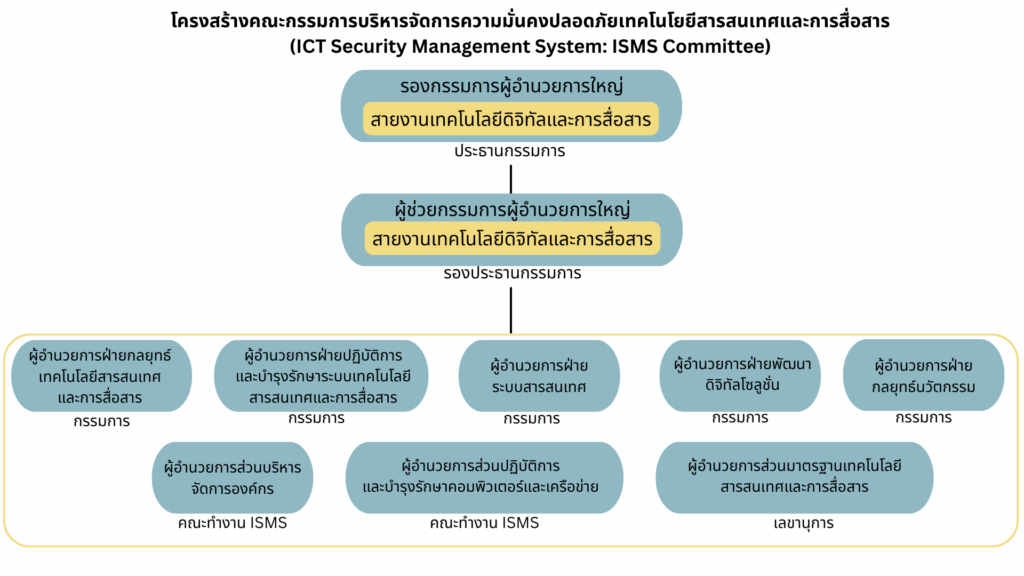

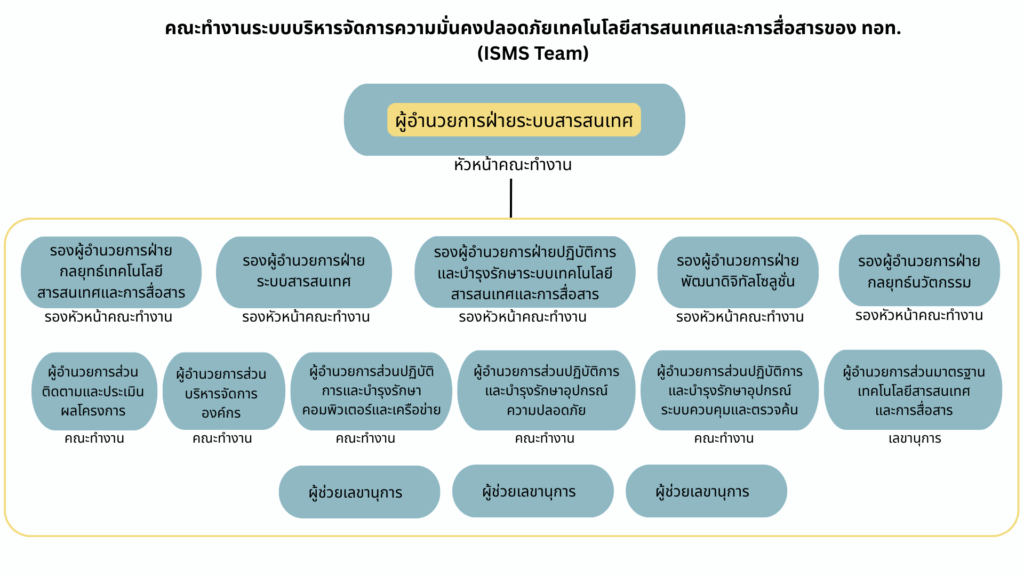

โครงสร้างองค์กรด้านความปลอดภัยของข้อมูลและความเป็นส่วนตัว มี 3 ระดับ ได้แก่ (1) ระดับคณะกรรมการ (2) ระดับผู้บริหาร และ (3) ระดับปฏิบัติการ ประกอบด้วย คณะกรรมการบริหารเทคโนโลยีดิจิทัลและการสื่อสารของ ทอท. คณะกรรมการบริหารจัดการความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (ISMS Committee) คณะทำงานระบบบริหารจัดการความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (ISMS Team) คณะผู้ตรวจสอบระบบบริหารจัดการความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (ISMS Audit Team) คณะทำงานสนับสนุนการปฏิบัติหน้าที่ของเจ้าหน้าที่คุ้มครองข้อมูลส่วนบุคคล และสายงานเทคโนโลยีสารสนเทศและการสื่อสาร

ระดับคณะกรรมการ

| บุคลากร/หน่วยงานที่เกี่ยวข้อง ด้านความปลอดภัยของข้อมูล และความเป็นส่วนตัว | บทบาทหน้าที่ |

|---|---|

คณะกรรมการ (Board of Director) :

รองศาสตราจารย์ ธีร เจียศิริพงษ์กุล กรรมการอิสระ/กรรมการตรวจสอบ ทอท. ประธานคณะกรรมการด้านความปลอดภัยของข้อมูลและความเป็นส่วนตัว ดำรงตำแหน่งในคณะกรรมการบริหารเทคโนโลยีดิจิทัลและการสื่อสารของ ทอท. ประสบการณ์การทำงานเกี่ยวข้องกับ IT - ประธานคณะกรรมการบริหารเทคโนโลยีดิจิทัล และการสื่อสารของ ทอท. ปฏิบัติหน้าที่ : 3 เม.ย.67 - 26 ก.พ.68 การศึกษาที่เกี่ยวข้องกับ IT - หลักสูตร Digital Transformation for CEO#3(DTC#3) โดยหนังสือพิมพ์ กรุงเทพธุรกิจ, ฐานเศรษฐกิจ และ บริษัท เอ็มเฟค จำกัด (มหาชน) - หลักสูตร IT Governance and Cyber Resilience Program (ITG) รุ่นที่ 12/2019 Board Skills Matrix: Science and Technology/Telecommunications and Information Technology/Innovation  นายกีรติ กิจมานะวัฒน์ กรรมการผู้อำนวยการใหญ่ ทอท. รองประธานคณะกรรมการด้านความปลอดภัยของข้อมูลและความเป็นส่วนตัว ดำรงตำแหน่งในคณะกรรมการบริหารเทคโนโลยีดิจิทัลและการสื่อสารของ ทอท. ประสบการณ์การทำงาน รองประธานกรรมการ ในคณะกรรมการบริหารเทคโนโลยีดิจิทัล และการสื่อสารของ ทอท. การศึกษาที่เกี่ยวข้องกับ IT - หลักสูตรการเตรียมความพร้อมรองรับการปฏิบัติตามพระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล พ.ศ.2562 (Personal Data Protection Act: PDPA) สำหรับผู้บริหาร ทอท. ประจำปีงบประมาณ 2565 |

|

ระดับผู้บริหาร

| บุคลากร/หน่วยงานที่เกี่ยวข้อง ด้านความปลอดภัยของข้อมูล และความเป็นส่วนตัว | บทบาทหน้าที่ |

|---|---|

ผู้บริหารระดับสูง (Executive Management):

กิตติพจน์ เวณุนันทน์ รองกรรมการผู้อำนวยการใหญ่ สายงานเทคโนโลยีและนวัตกรรม (Chief Information Security Officer : CISO) ดำรงตำแหน่งในคณะกรรมการบริหารจัดการความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (Information and Communication Technology Security Management System Committee) |

|

ระดับปฏิบัติการ

| บุคลากร/หน่วยงานที่เกี่ยวข้อง ด้านความปลอดภัยของข้อมูล และความเป็นส่วนตัว | บทบาทหน้าที่ |

|---|---|

| คณะทำงานระบบบริหารจัดการความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (Information and Communication Technology Security Management System Team) |

|

| บุคลากร/หน่วยงานที่เกี่ยวข้อง ด้านความปลอดภัยของข้อมูล และความเป็นส่วนตัว | บทบาทหน้าที่ |

|---|---|

| คณะผู้ตรวจสอบระบบบริการจัดการความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (Information and Communication Technology Security Management System Audit Team) |

|

| คณะทำงานสนับสนุนการปฏิบัติหน้าที่ของเจ้าหน้าที่คุ้มครองข้อมูลส่วนบุคคล (Data Protection Officer Supporting Team: DPO Supporting Team) |

|

สายงานเทคโนโลยีดิจิทัลและการสื่อสาร

|

ทอท. มีการกำหนดให้ความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารเป็นตัวชี้วัดผลการปฏิบัติงาน (Key Performance Indicators: KPIs) โดยพนักงานด้านความปลอดภัยข้อมูลต้องผ่านการฝึกอบรมหลักสูตรดิจิทัลขององค์กรที่จัดขึ้น (หลักสูตร ISMS Awareness/Cyber Security/PDPA) และวัดผลความสำเร็จในระดับ 1 - 5 (ระดับ 1 = ควรปรับปรุง ระดับ 5 = ดีเลิศ) เพื่อให้สอดคล้องกับแผนการดำเนินงานที่กำหนดไว้ |

รายละเอียดเพิ่มเติม

คณะกรรมการบริหารเทคโนโลยีและการสื่อสารของ ทอท.

คณะทำงานระบบบริหารจัดการความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (Information and Communication Technology Security Management System Team)

คณะผู้ตรวจสอบระบบบริหารการจัดการความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารของ ทอท. (Information and Communication Technology Security Management System Audit Team)

คณะทำงานสนับสนุนการปฏิบัติหน้าที่ของเจ้าหน้าที่คุ้มครองข้อมูลส่วนบุคคล (Data Protection Supporting Team: DPO Supporting Team)

แนวปฏิบัติในการรักษาความปลอดภัยของข้อมูลและระบบสารสนเทศ

ทอท. ได้จัดทำแนวปฏิบัติเพื่อรักษาความปลอดภัยของข้อมูลและระบบสารสนเทศ โดยมีขั้นตอนที่ครอบคลุมการดำเนินงานที่สำคัญ ดังนี้

- ขั้นตอนการปฏิบัติงานการขนย้ายสื่อบันทึกที่สำรองข้อมูล

- การขอใช้บริการระบบ VPN เพื่อเข้าสู่ระบบเครือข่าย ทอท.

- แนวทางปฏิบัติงานการบำรุงรักษาระบบสนับสนุนของศูนย์คอมพิวเตอร์

- แนวทางการใช้วิทยาการเข้ารหัสลับและการจัดการกุญแจรหัสลับ

- ขั้นตอนการปฏิบัติงาน การกำหนดสิทธิการใช้งานระบบสารสนเทศ

- แนวทางการปฏิบัติงานการจัดชั้นความลับข้อมูลสารสนเทศ และการจัดการตามชั้นความลับ

- ประมวลแนวทางปฏิบัติและกรอบมาตรฐานด้านการรักษาความมั่นคงปลอดภัยไซเบอร์ของ ทอท.

- แผนตอบสนองต่อเหตุขัดข้องระบบคอมพิวเตอร์แม่ข่าย (Incident Response Plan : IRP)

- ขั้นตอนการปฏิบัติงานการจัดการเหตุด้านความมั่นคงปลอดภัยสารสนเทศ (Information Security Event and Incident Management Procedure)

- แผนการรับมือภัยคุกคามทางไซเบอร์ (Cybersecurity Incident Response Plan)

- การรายงานเหตุภัยคุกคามทางไซเบอร์แบบเร่งด่วน

- แผนความต่อเนื่องทางธุรกิจด้านระบบเทคโนโลยีสารสนเทศ (Information and Communications Technology Business Continuity Plan: ICT BCP) ซึ่งเป็นขั้นตอนและแนวทางการปฏิบัติสำหรับพนักงานของ ทอท. ในกรณีที่มีเหตุการณ์ที่เข้าข่ายหรือมีความเสี่ยงที่จะก่อให้เกิดผลกระทบในด้านของความปลอดภัยมั่นคงปลอดภัยไซเบอร์ต่อการดำเนินธุรกิจของ ทอท.

ในการปฏิบัติงานด้านความมั่นคงปลอดภัยของข้อมูลและไซเบอร์ได้มีการระบุถึงการประเมินผลจากการกระทำที่ถือเป็นการละเมิดต่อนโยบายและการปฏิบัติ โดยนำมาซึ่งการพิจารณาถึงประสิทธิภาพการทำงานของพนักงานภายในองค์กร

ดูรายละเอียดเพิ่มเติม

แผนการรับมือภัยคุกคามทางไซเบอร์ (Cybersecurity Incident Response Plan)

แผนความต่อเนื่องทางธุรกิจด้านระบบเทคโนโลยีสารสนเทศ (ICT Business Continuity Plan)

การตรวจสอบด้านความปลอดภัยของข้อมูลและความเป็นส่วนตัว

ทอท. ดำเนินการตรวจสอบความปลอดภัยของข้อมูลและความเป็นส่วนตัว อย่างน้อย 2 ครั้งต่อปี (semi-annually) ครอบคลุมระบบเทคโนโลยีสารสนเทศ และแสดงแนวทางการจัดการเมื่อเกิดเหตุฉุกเฉิน โดยพนักงานปฏิบัติตามแผนตอบสนองต่อเหตุขัดข้องระบบคอมพิวเตอร์แม่ข่าย (Incident Response Plan: IRP) และขั้นตอนการปฏิบัติงานการจัดการเหตุด้านความมั่นคงปลอดภัยสารสนเทศ โดยมีขั้นตอน ดังนี้

- การตรวจสอบภายใน ภายใต้กรอบการทำงานของคณะ ISMS (Information Security Management System)

- การตรวจสอบภายนอก ดำเนินการโดยบุคคลที่สามผ่านการวิเคราะห์ช่องโหว่ของระบบ (Third-party vulnerability analysis) ซึ่งครอบคลุมการจำลองการโจมตีทางไซเบอร์ (Simulated Hacker Attacks) เพื่อประเมินความเสี่ยง รวมถึงการรับรองมาตรฐานความปลอดภัยของข้อมูลและความเป็นส่วนตัว ระบบบริหารความมั่นคงปลอดภัยสารสนเทศ ISO/IEC 27001:2013 และการบริหารความต่อเนื่องการดำเนินงานบริการท่าอากาศยาน (Business Continuity Management of Airport Service) ISO 22301:2019

ทั้งนี้ หน่วยงานที่รับผิดชอบจะรายงานผลการดำเนินงานประจำปีงบประมาณ ให้แก่คณะกรรมการเพื่อรับทราบผลการตรวจสอบทุกครั้ง

ดูรายละเอียดเพิ่มเติม

การตรวจสอบช่องโหว่ความมั่นคงปลอดภัยของระบบสารสนเทศ (Vulnerability Analysis)

AOT BCM Certificate of Registration ISO/IEC 27001:2013

AOT BSI Certificate of Registration ISO 22301:2019

Audit Report Template ISO 27001 rev.6.0

การดำเนินงาน

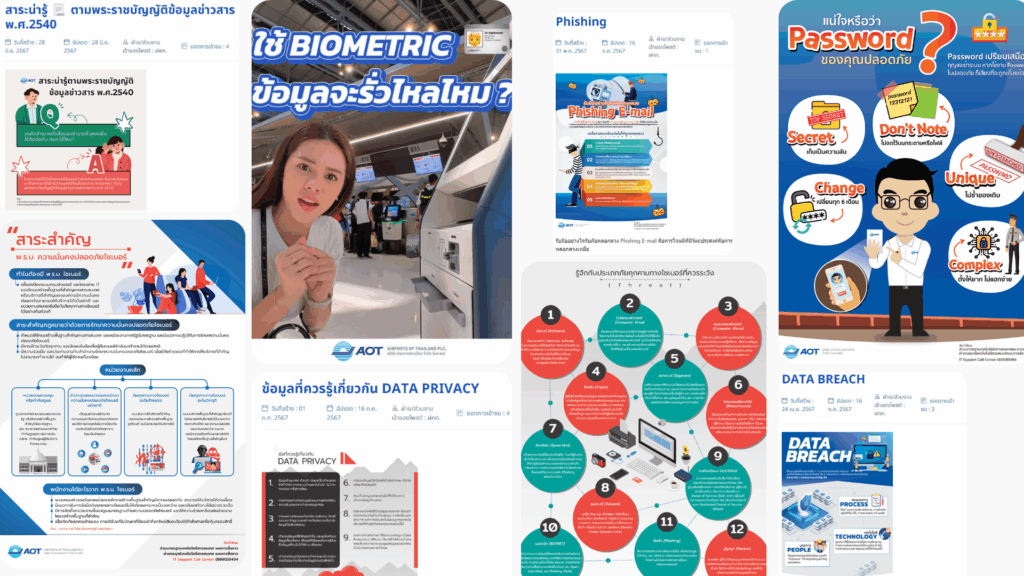

สื่อประชาสัมพันธ์ผ่านระบบ AOT STAFF

ทอท. จัดทำสื่อประชาสัมพันธ์เกี่ยวกับความปลอดภัยด้านเทคโนโลยีสารสนเทศและความเป็นส่วนตัวผ่านระบบ AOT STAFF เพื่อเพิ่มความตระหนักรู้ของบุคลากร ทอท. ในเรื่องความปลอดภัยด้านเทคโนโลยีสารสนเทศและความเป็นส่วนตัว โดยเผยแพร่หัวข้อในการประชาสัมพันธ์ ดังนี้

- 10 เรื่องที่ประชาชนต้องรู้เกี่ยวกับ PDPA

- พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล เจ้าของข้อมูลมีสิทธิอะไรบ้าง

- ใครเป็นใครใน PDPA

- ข้อควรรู้เกี่ยวกับ Data Privacy

- การประมวลผลข้อมูลส่วนบุคคลที่เกี่ยวกับการจ้างงาน

- ช่องทางการรับเรื่องร้องเรียนเกี่ยวกับการละเมิดข้อมูลส่วนบุคคลของ ทอท.

- ใช้ BIOMETRIC ข้อมูลจะรั่วไหลไหม?

- สาระสำคัญ พ.ร.บ.ความมั่นคงปลอดภัยทางไซเบอร์

- แนวทางการปฏิบัติงานในการจัดการข้อมูลหลักของ ทอท. (AOT Data management guideline)

- แน่ใจหรือว่า Password ของคุณปลอดภัย

- การจัดระเบียบโต๊ะทำงานและการปกป้องข้อมูลหน้าจอคอมพิวเตอร์

- 10 ข้อปฏิบัติอย่างไร ในการดูแลรักษาสินทรัพย์สารสนเทศของตนเอง

- สาระน่ารู้ตามพระราชบัญญัติข้อมูลข่าวสาร พ.ศ.2540

การฝึกอบรมด้านเทคโนโลยีสารสนเทศและความเป็นส่วนตัว

ในยุคดิจิทัลที่เทคโนโลยีสารสนเทศมีบทบาทสำคัญในการขับเคลื่อนองค์กร การเสริมสร้างความรู้และความตระหนักด้านความปลอดภัยทางเทคโนโลยีสารสนเทศและการสื่อสารเป็นสิ่งจำเป็น เพื่อให้ ้บุคลากรปฏิบัติงาน ได้อย่างมีประสิทธิภาพ ปลอดภัย และสอดคล้องกับมาตรฐานสากล นอกจากนี้ การฝึกอบรมและการเตรียมความพร้อม ด้านแผนความต่อเนื่องทางธุรกิจ ยังช่วยป้องกันและรับมือกับภัยคุกคามทางเทคโนโลยีที่อาจส่งผลกระทบต่อการดำเนินงานของ ทอท.

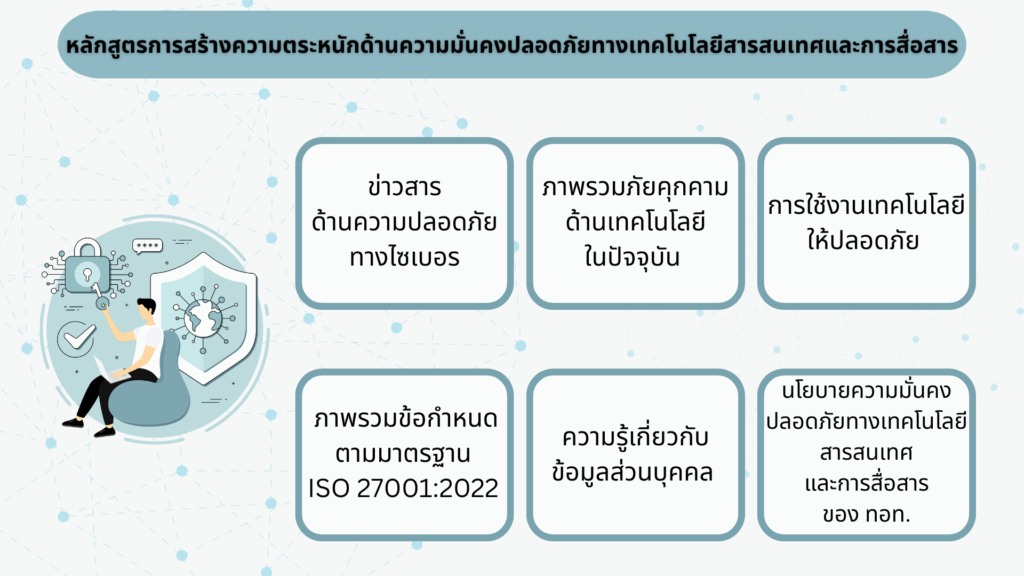

- หลักสูตรการสร้างความตระหนักด้านความมั่นคงปลอดภัยทางเทคโนโลยีสารสนเทศและการสื่อสาร ดำเนินการจัดการอบรมผ่านระบบ e-Learning ให้กับพนักงานและลูกจ้าง ทอท. โดยใช้ระยะเวลา 1,230 วัน เพื่อให้บุคลากรมีความรู้ความเข้าใจตามมาตรฐาน ISO/IEC 27001 และตระหนักถึงความสำคัญในการรักษาความมั่นคงปลอดภัยทางเทคโนโลยีสารสนเทศ

- การฝึกซ้อมแผนความต่อเนื่องทางธุรกิจด้านระบบเทคโนโลยีดิจิทัลและการสื่อสาร (ICT BCP) ครอบคลุม 6 ระบบหลัก ได้แก่

- ระบบจัดเก็บข้อมูลจราจรตาม พ.ร.บ.ว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ (ฉบับที่ 2) พ.ศ.2560

- ระบบ IT Infrastructure Consolidation ของศูนย์คอมพิวเตอร์แม่ข่ายหลักและศูนย์คอมพิวเตอร์แม่ข่ายสำรองของ ทอท. (สำนักงานใหญ่ และท่าอากาศยานสุวรรณภูมิ)

- ระบบ E-Document หรือ เอกสารอิเล็กทรอนิกส์

- ระบบข้อมูลสารสนเทศด้านนิรภัยของสนามบิน (e-Safety)

- ระบบ AOT Application Programming Interface (AOT API)

- ระบบ AOT Car Park Freezone

- จัดฝึกอบรมการสร้างความตระหนักรู้ด้านการคุ้มครองข้อมูลส่วนบุคคล ตาม พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล พ.ศ.2562 แก่ผู้บริหารและพนักงาน ทอท. ทั้ง 6 ท่าอากาศยาน รวมสำนักงานใหญ่ เพื่อให้ความรู้และความเข้าใจเกี่ยวกับกฎหมายคุ้มครองข้อมูลส่วนบุคคล การปฏิบัติตามให้สอดคล้องกับความต้องการของกฎหมาย มาตรการทั่วไปที่จำเป็นและมาตรการด้านความมั่นคงปลอดภัยสารสนเทศที่องค์กรต้องนำมาปรับใช้งาน

- จัดฝึกอบรมเพื่อเตรียมความพร้อมและให้ความรู้ในการพัฒนาระบบ ISMS ของ ทอท. รวมถึงการสร้างความตระหนักด้านการรักษาความมั่นคงปลอดภัยสารสนเทศ ตามโครงการจ้างที่ปรึกษาจัดทำระบบบริหารจัดการความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสารของบริษัท ท่าอากาศยานไทย จำกัด (มหาชน) สำหรับโครงสร้างพื้นฐานสำคัญและกระบวนการที่รองรับการทำงานระบบบริหารทรัพยากรองค์กรตามมาตรฐาน ISO/IEC 27001 จำนวน 7 หลักสูตร เพื่อให้ความรู้เกี่ยวกับแนวทางปฏิบัติที่ดีที่สุดสำหรับการจัดการระบบการจัดการความปลอดภัยของข้อมูล (ISMS) ตามที่ระบุไว้ในมาตรฐาน ISO/IEC 27001:2013 รวมถึงกฎหมาย กฎระเบียบ และนโยบายและแนวปฏิบัติความมั่นคงปลอดภัยเทคโนโลยีสารสนเทศและการสื่อสาร และให้พนักงาน ทอท. สามารถปฏิบัติตามได้อย่างถูกต้องเหมาะสม และได้ทราบประเด็นด้านกฎหมายที่เกี่ยวข้องด้านความมั่นคงปลอดภัยสารสนเทศ พร้อมทั้งมาตรการและแนวทางป้องกัน

-

- การพัฒนาระบบบริหารความมั่นคงปลอดภัยสารสนเทศและข้อกำหนดตามมาตรฐาน ISO/IEC 27001

- บทบาทของผู้เกี่ยวข้องในการพัฒนาระบบบริหารความมั่นคงปลอดภัยสารสนเทศและข้อกำหนดตามมาตรฐาน ISO/IEC 27001

- การบริหารความเสี่ยงด้านความมั่นคงปลอดภัยสารสนเทศ (Information Security Risk Management)

- การจัดทำระบบความมั่นคงปลอดภัยสารสนเทศตามมาตรฐาน ISO/IEC 27001 (Information Security Lead Implementer)

- การดำเนินการตรวจสอบตามมาตรฐาน ISO/IEC 27001 (Information Security Management System Auditor/Lead Auditor)

- การสร้างความตระหนักด้านความมั่นคงปลอดภัยสารสนเทศสำหรับผู้บริหารและพนักงาน ทอท. ทั้ง 7 แห่ง ได้แก่ สนญ. ทดม. ทชม. ทภก. ทหญ. ทชร. และ ทสภ.

- การสร้างความตระหนักรู้ด้านการคุ้มครองข้อมูลส่วนบุคคลตาม พ.ร.บ.คุ้มครองข้อมูลส่วนบุคคล พ.ศ.2562

โครงการความร่วมมือในการฝึกอบรมระหว่าง ทอท. และ Cyber and Infrastructure Security Group (CISG)

- CISG ส่งมอบ Laptop ที่ติดตั้ง CARSA X-ray Tutor Software ให้กับ ทอท. จำนวน 10 เครื่อง ภายใต้โครงการ Enhancing AOT Security Screener Capability โดยมีวัตถุประสงค์เพื่อให้นำไปใช้ในการฝึกอบรมให้กับพนักงานใหม่และการฝึกอบรมทบทวน เพื่อเพิ่มศักยภาพในการตรวจจับวัตถุต้องห้ามให้กับผู้ที่ปฏิบัติหน้าที่วิเคราะห์ภาพ และเพิ่มโอกาสให้ผู้ที่ปฏิบัติหน้าที่วิเคราะห์ภาพได้ฝึกปฏิบัติเพื่อเพิ่มทักษะการวิเคราะห์ภาพ ทั้งในการตรวจค้นสัมภาระลงทะเบียน (Hold Baggage) และสัมภาระไม่ลงทะเบียน (Cabin Baggage)

- โครงการสัมมนาเชิงปฏิบัติการ Operational Cyber Security in Aviation มีวัตถุประสงค์ให้ผู้ที่ปฏิบัติงานในหน้าที่ดูแลระบบคอมพิวเตอร์และเทคโนโลยีสารสนเทศของ ทอท. มีความรู้เชิงลึกและพัฒนาทักษะในการประเมินและลดความเสี่ยงรวมถึงป้องกันการโจมตีทางไซเบอร์ที่อาจเกิดขึ้นต่อระบบ (Systems) โครงสร้างพื้นฐาน (Infrastructure) และข้อมูล (Information)

- โครงการสัมมนาเชิงปฏิบัติการ Aviation Cyber Security มีวัตถุประสงค์เพื่อเพิ่มการตระหนักรู้ ด้านการรักษาความปลอดภัยในส่วนที่เกี่ยวข้องกับการป้องกันการโจมตีทางไซเบอร์ อีกทั้งยังเป็นการเพิ่มความรู้เกี่ยวกับภัยคุกคามการโจมตีทางไซเบอร์ (Cyber Attack) และอาชญากรรมทางไซเบอร์ (Cybercrime) รวมถึงวิธีการโจมตีทางไซเบอร์ในรูปแบบต่าง ๆ และจุดอ่อนที่อาจทำให้องค์กรตกเป็นเป้าหมายในการโจมตี และมุ่งเน้นการประเมินความเสี่ยงในการปฏิบัติงานและหาวิธีในการลดความเสี่ยงที่อาจเกิดขึ้น